Содержание:

- Аналитики X-explore проанализировали дроп Arbitrum

- И обнаружили масштабные атаки «sybil»

- Они позволили незаконно получить 253 млн токенов ARB

На днях состоялся долгожданный дроп Arbitrum. И это стало безумным шоу — с техническими перебоями, резкой накачкой курса и таким же резким падением. Возможно, масштабы демпинга оказались бы поскромнее, если бы не атаки Sybil. Уловки мошенников еще перед дропом проанализировали эксперты X-explore и WuBlockchain.

Справка. Атака Сивиллы (Sybil) — это вид атаки, когда злоумышленник пытается захватить большую часть ресурсов. В зависимости от проекта такая атака может предполагать различные цели и действия. В нашем случае речь идет о мульти-аккаунтах и других хитростях, которые позволяют одному лицу (или группе лиц) заполучить в ходе дропа большое количество токенов. А потом распродать их, тем самым обрушив курс.

Атаки Сибиллы – это серьезная угроза при аидропах. Во-первых, они дампят цену токена проекта. А во-вторых, нарушают правила справедливости.

Сами Arbitrum выпустили правила проверки адресов Sybil.

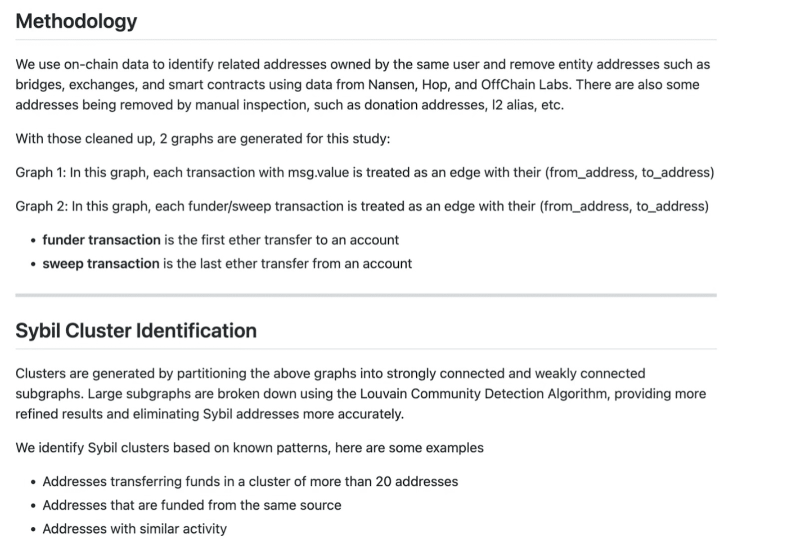

Проанализировав их, команда X-explore заметила следующие недоработки:

- Тут не учитывались адреса, которые вносят и выводят средства через биржи, кроссчейн-мосты, смарт-контракты.

- Относительно слабо отслеживались адреса одного и того же человека (мульти-аккаунт).

- Для обнаружения Сивиллы использовались только данные до снапшотов (6 февраля 2023 г.).

- Для обнаружения Sybil использовались только данные из Arbitrum и Ethereum, команда игнорировала данные из других сетей уровня 2 (например, Optimism и Polygon).

Это дает мошенникам значительные лазейки. Так, сообщества Sybil используют биржи для внесения средств на множество адресов. Поскольку команда не сверяла данные с биржами, такие адреса Сивиллы не исключались из аирдропа Aribtrum.

X-explore использовали внутреннюю модель распознавания мультиаккаунтов и адресов Сибиллы. Они идентифицировали более 279 328 адресов мультиаккаунтов и 148 595 адресов Сивиллы, которые получили аирдроп.

Адреса-same-person

Для обнаружения таких адресов команда запустила алгоритм Louvain Community Detection Algorithm. Он проверил все 624 136 адресов EOA, разосланных по аирдропу.

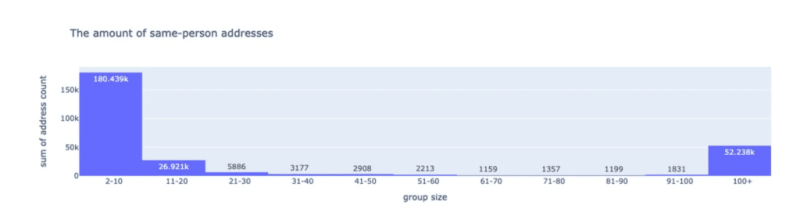

Результаты показывают, что 279 328 адресов образуют более 60 000 сообществ. Поскольку на личные адреса в одном и том же сообществе часто переводят средства, они считаются адресами мультиаккаунтами (или адресами same-person). На их долю приходится примерно 557 млн токенов или 47,96% от общего количества монет Arbitrum, разосланных по аирдропу.

Ниже показано распределение размера группы адресов same-person и соответствующего количества адресов. Мы видим большое количество мелких сообществ с одними и теми же людьми, которые получили токены в рамках дропа Arbitrum.

Адреса Сибиллы

Эксперты дополнительно изучили найденные адреса same-person и тщательно проверили, чтобы идентифицировать среди них Сибил. Всего было найдено 148 595 адресов Sybil. На их долю приходится около 253 млн токенов Arbitrum или 21,8% от общего количества, разосланных по аирдропу.

Состав адресов Sybil состоит из двух групп:

- Сообщества с большим количеством адресов same-person.

- Адреса, которые идентифицированы в Ethereum и нескольких сетях уровня 2 Ethereum (Arbitrum, Optimistism и т. д.).

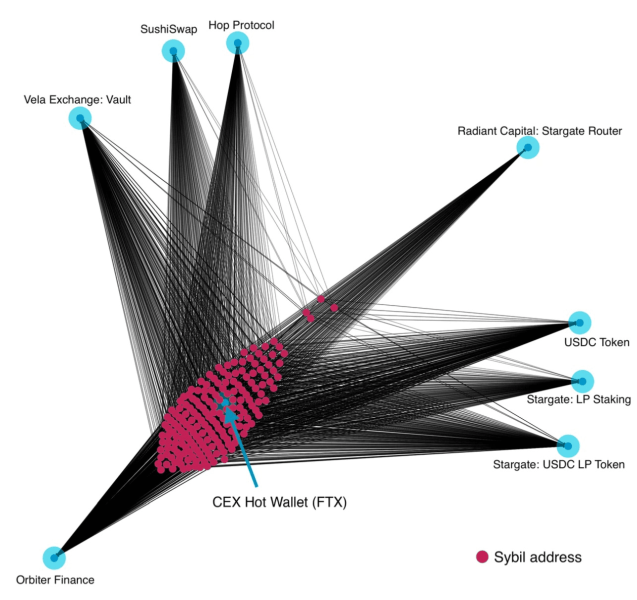

Для борьбы с обнаружением атаки Sybil злоумышленники использовали мосты, централизованные биржи и смарт-контракты. Это предотвратило прямые связи между большим количеством адресов и сделало каждый адрес максимально независимым, чтобы избежать обнаружения Sybil.

Анализ показал, некоторые Sybil успешно противостояли правилам обнаружения, и большое количество адресов получили этот аирдроп.

Атаки через CEX

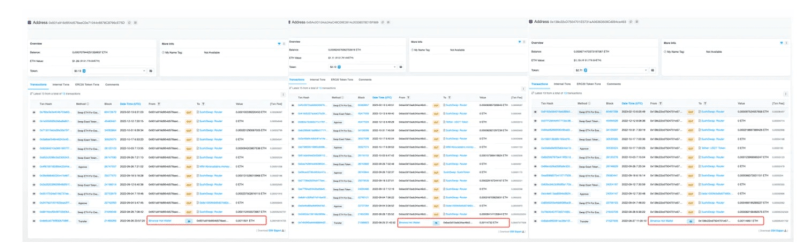

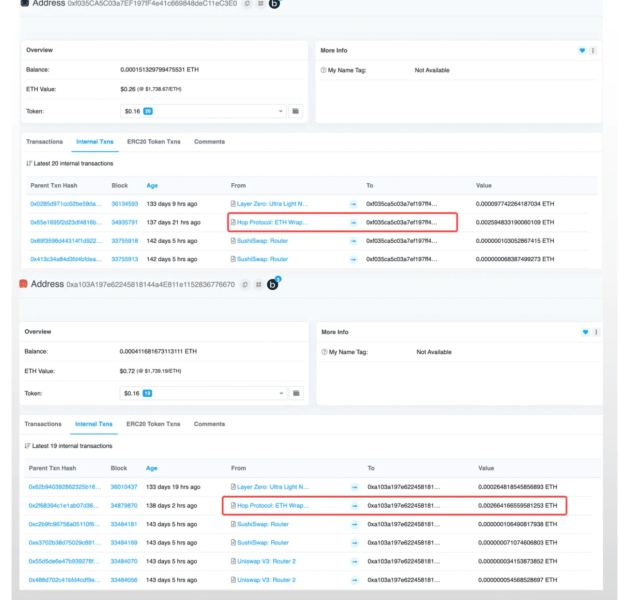

Среди получателей дропа обнаружено 2997 адресов, которые в период с 24 по 28 августа прошлого года делали малые переводы с Binance. Суммы выводов были очень постоянными, от 0,00114 до 0,00116 ETH (около $2).

Аналогично они обнаружили подобные аккаунты на других биржах и с другими датами переводов.

Далее они проанализировали адреса Сивиллы, которые делали вывод средств с бирж. В дополнение к постоянному количеству средств, они также имеют очень стабильные вызовы смарт-контрактов.

Примечание. Точки на рисунке представляют адреса, а ребра — взаимодействия между адресами.

Атаки через мосты

Детективы обнаружили 1114 адресов, которые в период со 2 по 7 ноября 2022 года перешли на Arbitrum через мост HOP. Суммы депозита были очень постоянными, от 0,0025 до 0,0025 ETH (около $4). Эти адреса получили в ходе дропа 1,08 млн токенов.

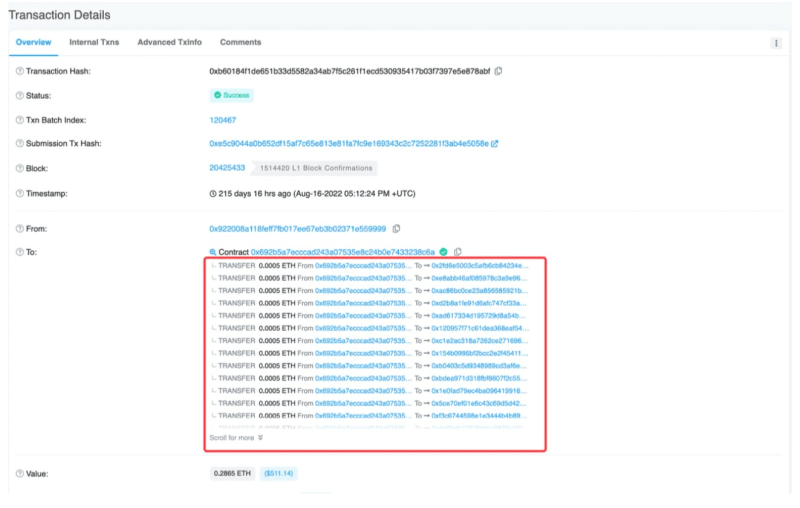

Атаки через смарт-контракты

В качестве примера приводится адрес, который внес средства на 1274 адреса аирдропа через контракт Disperse. Всего X-explore обнаружили 9 483 таких адресов-доноров. В общей сложности они получили 10,98 млн токенов.

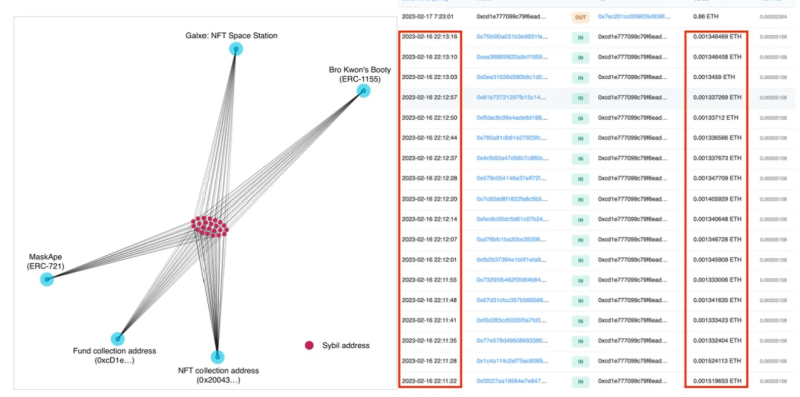

Атака Сивиллы после снапшотов

В примере X-explore показывают атакующего, который имеет 198 адресов и заработал 174 375 токенов. Хотя эти адреса имеют очевидное мошенническое поведение, их не исключили из списка аирдропа, поскольку те начали «коллекционировать» монеты и NFT после снапшота.

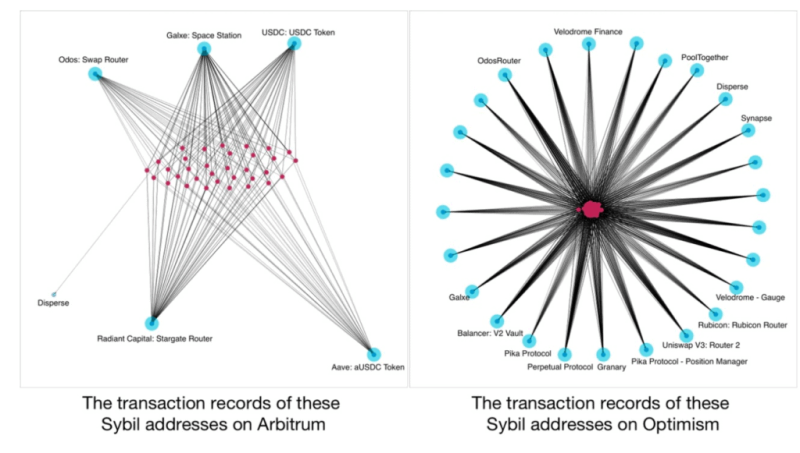

Атака Sybil и другие сети

Эксперты нашли пример, в котором атакующий содержит в общей сложности 202 адреса и заработал 204 250 токенов. Эти адреса имеют очень похожие записи транзакций в сети Arbitrum, но суммы и время транзакций немного отличаются. Поэтому команда не идентифицировала их как Sybil. Эти же адреса имеют идентичные записи транзакций в сети OP (Optimism).

Оценивая результаты этой атаки, X-explore обнаружили, что некоторые другие проекты (Synapse, Balancer и т. д.) тоже подвержены таким атакам. Если проекты не будут блокировать таких мошенников на будущих дропах, эти адреса снова станут крупными победителями.

Вывод

По оценкам X-explore, в аирдропе участвовали около 150 тыс. адресов Sybil и как минимум 4000 сообществ Sybil. Их общая прибыль составляет более 253 млн токенов.

После нескольких раундов проверки специалисты получили проверенный список адресов Sybil. Они призывают команду Arbitrum связаться с ними для дальнейших действий.